Protezione superiore con gestione centralizzata

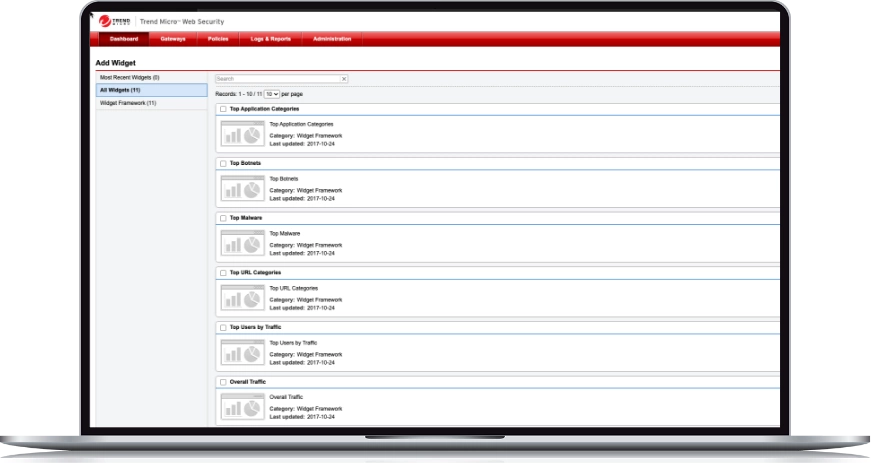

Monitora l'uso del web e gestisce i criteri con un'unica console di gestione.

Blocca le minacce prima che raggiungano gli endpoint e i dispositivi mobili.

Protezione degli utenti in qualsiasi luogo, all'interno o all'esterno della rete aziendale.

Protegge dalle minacce avanzate e sconosciute con una protezione a più livelli.

Visibilità e controllo degli accessi alle app in cloud

Permette di controllare e monitorare l'accesso ai servizi in cloud da parte degli utenti.

Identifica 30.000 servizi cloud non autorizzati e applica la policy di accesso impostata dall'amministratore.

Blocca l'accesso degli account personali ai servizi cloud non autorizzati.

Modalità di distribuzione flessibili

Una licenza, tre modalità di distribuzione del gateway: in cloud, on-premise, ibrida.

La distribuzione basata sul cloud elimina le spese e l'impegno delle risorse associate al backhauling del traffico o alla gestione di gateway web multipli locali e sicuri.

La modalità ibrida distribuisce appliance virtuali on-premise per siti aziendali di grandi dimensioni mentre utilizza il gateway web in cloud per proteggere l'attività delle sedi più piccole e degli utenti mobili

Opzioni adatte alle tue risorse ed esigenze di sicurezza

Trend Micro™ Web Security™ Advanced offre una protezione lungimirante per le minacce web, URL filtering e controllo delle applicazioni, con funzionalità di classe enterprise che comprendono:

- Analisi sandbox per file sconosciuti

- Visibilità e controllo degli accessi alle app cloud

- Prevenzione della perdita di dati

Hai bisogno solo dei componenti base? Trend Micro™ Web Security™ Standard ti offre una protezione ottimizzata.

CONFRONTA LE OPZIONI

Scegli il servizio che più si adatta alle tue necessità

Esplora le risorse correlate

Scheda tecnica

UNISCITI A OLTRE 500.000 CLIENTI A LIVELLO GLOBALE

Presentazione di Web Security